SSL ストリッピング攻撃は、被害者の接続を HTTPS から HTTP にダウングレードするために、攻撃者が被害者から Web サーバーへのトラフィックを傍受して変更する中間者攻撃の一種です。これにより、攻撃者は被害者とサーバーとの通信を傍受し、パスワードやクレジット カード番号などの機密情報を盗む可能性があります。 SSL ストリッピング攻撃は、いくつかの異なる方法を使用して防ぐことができます。 1 つは、クライアントが HTTP を使用して接続しようとしても、クライアントとサーバー間のすべてのトラフィックを暗号化するセキュアなプロキシ サーバーを使用することです。もう 1 つの方法は、サーバーとの間のすべてのトラフィックに SSL 暗号化を提供するコンテンツ配信ネットワーク (CDN) を使用することです。最後に、HTTPS 接続のみを許可するように Web サーバーを構成することもできます。これにより、暗号化されていないトラフィックがサーバーに到達するのを防ぐことができます。

インターネットは私たちの生活の一部になりました。これは、今日のニーズの 1 つです。インターネットなしでは、私たちの生活は想像できません。何かが私たちの生活に不可欠なツールになると、それらがもたらす脅威も高くなります。クリックするリンク、表示する Web サイト、および行うダウンロードには注意が必要です。注意しないと、デバイスがデータや詳細に対するフィッシング攻撃に対して脆弱になる可能性があります。インターネット詐欺は蔓延しており、警戒を怠ると、次の詐欺の被害者になる可能性があります。インターネットの閲覧中に直面する問題の 1 つに、SSL ストリッピング攻撃があります。このガイドでは、説明します SSL ストリッピング攻撃とは と SSL ストリッピング攻撃を防ぐ方法 .

SSL ストリッピング攻撃とは何ですか?

SSL ストリッピング攻撃は、暗号化された HTTPS 接続を拒否することで、ブラウザーに安全性の低い HTTP 接続を強制的に使用させる脅威です。

明確にするために、Web サイトにアクセスするときにバックグラウンドで実行されているいくつかのことを理解する必要があります。どの Web サイトにアクセスしても、ブラウザーは、サイトの SSL (Secure Sockets Layer) 証明書に基づいて HTTP (Hypertext Transfer Protocol) または HTTPS (Hypertext Secure Transfer Protocol) 接続を使用して接続します。 HTTP 接続は安全性が低く、ユーザーに多くの脅威をもたらします。これが、セキュリティの専門家がすべての Web サイトで HTTPS 接続を使用することを推奨する理由です。どこでも HTTPS などのブラウザー拡張機能を使用して、ブラウザーで HTTPS Web サイトのみにアクセスするようにすることができます。

現在、SSL 削除攻撃に関する限り、すべての Web サイトには、身元を確認し、トラフィックが暗号化されていることを確認し、ユーザーのプライバシーを保護する SSL 証明書があります。したがって、SSL スイープ攻撃は、データ、トラフィック、および IP アドレスを公開することにより、Web 接続の安全性を低下させ、サイバー脅威に対して脆弱にします。

AC電源タイプを判別できません

SSL ストリッピング攻撃により、ハッカーは Web トラフィックを確認し、オンラインで分析してなりすますことができます。ハッカーは、この攻撃を使用してあなたのふりをします。

たとえば、Outlook などの電子メール サービスを使用して話している場合、ハッカーが仲介者として行動し、すべての会話を読み取ることができます。ハッカーは、暗号化されていないトラフィックを送信し、暗号化されたトラフィックを Outlook サーバーに送信して危険信号を作成します。

SSL ストリッピング攻撃の被害者になると、情報が盗まれたり、名前や銀行口座で不正な取引が行われたり、友人や家族が攻撃に巻き込まれたメッセージの被害者になったりする可能性があります。

読む: Windows で自己署名 SSL 証明書を作成する方法

SSL スイープ攻撃はどのように機能しますか?

SSL ストリッピング攻撃の動作は異なります。インターネット上の Web サイトへのすべての接続は、最初に HTTP 経由でルーティングされ、次に HTTPS 接続に接続されます。ハッカーは、ユーザーがまだ HTTP 接続を使用している間にトラフィックを傍受し、それを利用します。

SSL スイープ攻撃のさまざまな仕組み:

アドレス解決プロトコル (ARP) スプーフィング

ネットワークは、アドレス解決プロトコルを使用して IP アドレスと MAC アドレスに接続します。 MAC アドレスは、デバイスの物理アドレスとして機能する各 NIC に割り当てられる一意の識別子です。 2 つのデバイス間の接続を確立するには、MAC アドレスが必要です。 MAC アドレスを取得するために、デバイスは ARP を実行します。

デバイスが別のデバイスの MAC アドレスを取得するために ARP を送信している間に、ハッカーはそれを偽造してデバイスの MAC アドレスを取得し、それによってネットワーク全体とトラフィックを傍受します。 ARP スプーフィングは、ハッカーによってデータが盗まれ、トラフィックが解読される SSL ストリッピング攻撃の一種です。

プロキシ サーバー

インターネットを閲覧するときはいつでも、アクセスしている Web サイトまたはアプリケーションのデータを持つデバイスに接続しています。サーバーといいます。ハッカーはサーバーのように振る舞い、元のサーバーをユーザーの手の届かない場所に移動させ、ネットワークとトラフィックを傍受します。

偽の WiFi ネットワーク

ハッカーは無料の Wi-Fi ネットワークを作成して、人々を誘惑して接続させます。これらのネットワークを作成するために、信頼できるハッカーは、スターバックスやバーガー キングなどの人気ブランドの名前を使用します。これらのネットワークが元のネットワークであると信じて、そのようなネットワークに接続すると、SSL ストリッピング攻撃の犠牲者になります。すべてのトラフィックとデータがハッカーに公開されます。

読む: 最高の無料オンライン SSL 証明書検証ツール

SSL ストリッピング攻撃を防ぐには?

SSL ストリッピング攻撃から身を守るために使用できるさまざまな方法があります。彼らです:

netflixフリーズコンピューター

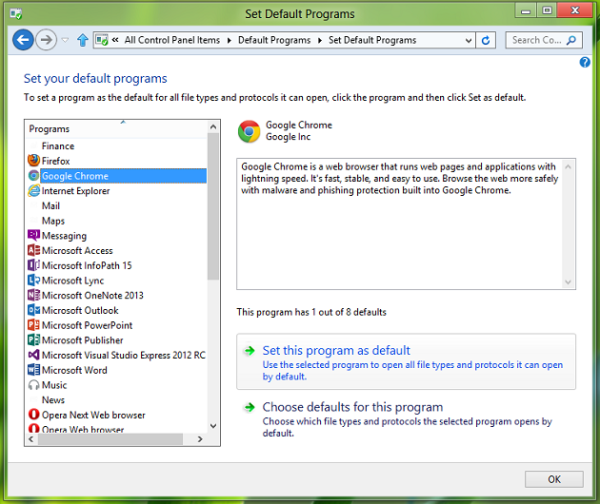

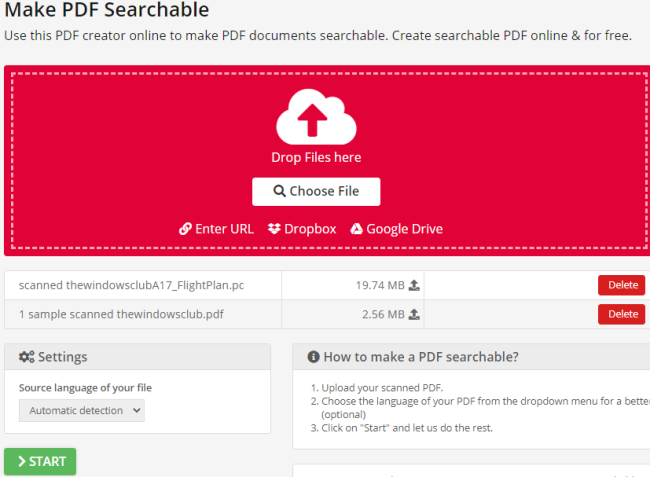

HTTPS 接続を行う拡張機能を使用する

HTTPS Everywhere などのブラウザー拡張機能があり、ブラウザーが HTTPS 接続のみで Web ページに接続してアクセスできるようになります。 HTTPS 接続を使用して接続できない場合、拡張機能は Web ページへの接続をブロックし、それについて通知します。 Web サイトを信頼できると思われる場合は、引き続き接続できますが、拡張機能では推奨されていません。このような拡張機能を使用すると、ブラウザーは詐欺師やハッカーから一歩安全になります。

サイト全体の SSL を使用する Web サイトにアクセスする

Web サイトにアクセスするたびに、アドレス バーの Web サイトのアドレスの横に南京錠のアイコンが表示されていることに気付いたかもしれません。これは、サイトが暗号化されており、アクティブな SSL 証明書があることを意味します。すべてのページにそのようなブロックがある Web サイトのみを使用してください。サイト全体の SSL を使用しないと、攻撃を受けやすくなり、トラフィックが公開される可能性があります。

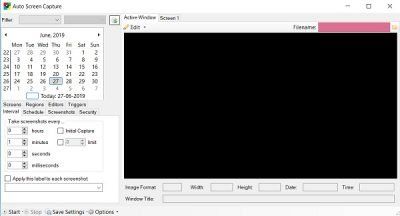

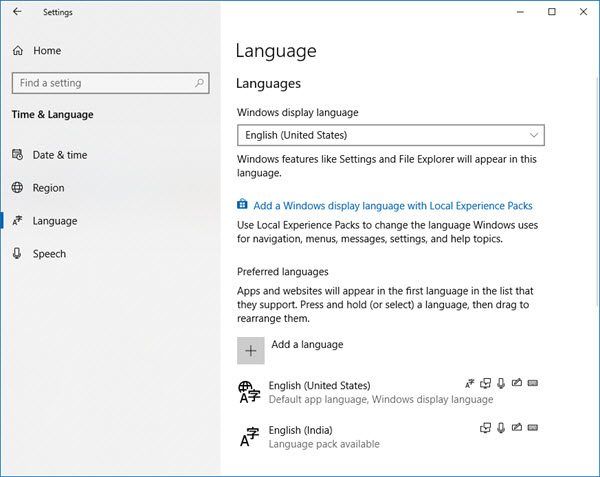

ブラウザと拡張機能を定期的に更新する

Google Chrome、Microsoft Edge、Firefox などの主要なブラウザは、SSL 証明書の有効期限が切れている、または SSL 証明書がない、暗号化されていない Web サイトにアクセスしようとすると、ユーザーに警告します。主要なブラウザーは、拡張機能と同様に、更新のたびに問題を修正し、機能を向上させます。 SSL ストリッピング攻撃やその他のサイバーセキュリティの脅威を回避できるように注意する必要があります。

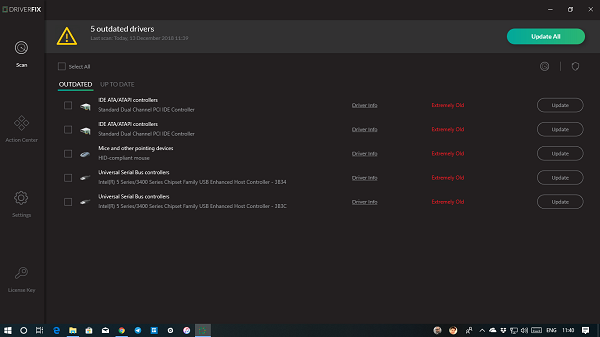

VPN を使用する

VPN は、SSL ストリッピング攻撃やその他のサイバー脅威から身を守るためのもう 1 つの最良の方法です。 VPN は、トラフィックをトンネル経由でルーティングし、暗号化します。これにより、ハッカーがデータやトラフィックを読み取ったり盗んだりすることが難しくなります.

これらは、SSL ストリッピング攻撃から身を守るために使用できるさまざまな方法です。

関連読書: TLS と SSL の暗号化方式の違い。